- Están enviando correos desde mi cuenta.

- Alguien me envía correos desde mi propia cuenta.

- Están mandando correos con mi cuenta.

La era digital nos ha brindado muchas comodidades, pero también ha dado lugar a diversas amenazas en línea. Como tipo de amenaza Phishing, estafa, ingeniería social, fraude. Una de ellas es el email spoofing, una técnica utilizada por ciberdelincuentes para suplantar la identidad de remitentes legítimos en correos electrónicos. En este artículo, exploraremos qué es el email spoofing, veremos ejemplos reales y descubriremos cómo puedes protegerte de esta peligrosa táctica.

Definición de Email Spoofing:

El email spoofing es una forma de suplantación de identidad en línea en la que un atacante envía un correo electrónico que parece provenir de una fuente legítima, como una empresa, un amigo o de ti mismo, una institución de confianza. El objetivo principal es engañar al destinatario para que abra el correo electrónico y realice acciones no deseadas, como hacer clic en enlaces maliciosos, pagos con bitcoin, descargar archivos adjuntos peligrosos o proporcionar información personal.

Ejemplos de Email Spoofing:

- .Phishing de Cuentas Bancarias: Imagina recibir un correo electrónico que aparenta ser de tu banco, solicitando que inicies sesión en tu cuenta a través de un enlace proporcionado. Sin embargo, el enlace lleva a una página falsa controlada por el atacante, quien captura tus credenciales de inicio de sesión.

- Suplantación de Identidad Empresarial: Los atacantes pueden hacerse pasar por empresas legítimas, enviando correos electrónicos con solicitudes de información confidencial o incluso facturas falsas, engañando a los destinatarios para que revelen datos importantes.

- Ataques de Ransomware: Los ciberdelincuentes pueden enviar correos electrónicos que parecen provenir de fuentes confiables, pero que en realidad contienen archivos maliciosos adjuntos. Al abrir el archivo, se ejecuta un malware que cifra los archivos del sistema y exige un rescate para su liberación.

- Suplantación de Identidad de Amigos o familiar: Un atacante envía un correo electrónico desde la dirección de correo electrónico de un amigo o familiar, afirmando que está en apuros y necesita dinero urgentemente. El destinatario, creyendo que es su amigo o familiar, puede caer en la trampa y enviar dinero.

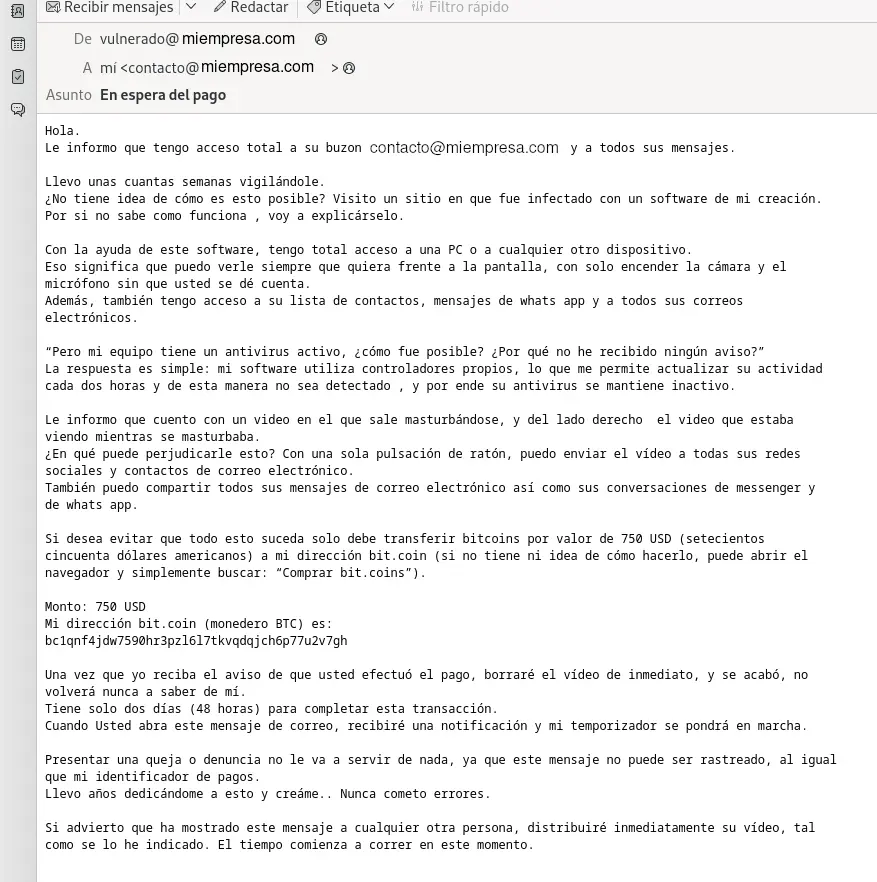

- Suplantación de Identidad de tu propio correo: Un atacante envía un correo electrónico desde tu dirección de correo electrónico amenazando que tiene información privada tuya y exige un rescate para no publicar tu información privada si no le haces una transferencia en bitcoin. puedes caer en la trampa (es una estafa) y enviar dinero.

Estafa

Estafa

Hola.

Le informo que tengo acceso total a su buzon contacto@miempresa.com y a todos sus mensajes.

Llevo unas cuantas semanas vigilándole.

¿No tiene idea de cómo es esto posible? Visito un sitio en que fue infectado con un software de mi creación.

Por si no sabe como funciona , voy a explicárselo.

Con la ayuda de este software, tengo total acceso a una PC o a cualquier otro dispositivo.

Eso significa que puedo verle siempre que quiera frente a la pantalla, con solo encender la cámara y el

micrófono sin que usted se dé cuenta.

Además, también tengo acceso a su lista de contactos, mensajes de whats app y a todos sus correos

electrónicos.

“Pero mi equipo tiene un antivirus activo, ¿cómo fue posible? ¿Por qué no he recibido ningún aviso?”

La respuesta es simple: mi software utiliza controladores propios, lo que me permite actualizar su actividad

cada dos horas y de esta manera no sea detectado , y por ende su antivirus se mantiene inactivo.

Le informo que cuento con un video en el que sale masturbándose, y del lado derecho el video que estaba

viendo mientras se masturbaba.

¿En qué puede perjudicarle esto? Con una sola pulsación de ratón, puedo enviar el vídeo a todas sus redes

sociales y contactos de correo electrónico.

También puedo compartir todos sus mensajes de correo electrónico así como sus conversaciones de messenger y

de whats app.

Si desea evitar que todo esto suceda solo debe transferir bitcoins por valor de 750 USD (setecientos

cincuenta dólares americanos) a mi dirección bit.coin (si no tiene ni idea de cómo hacerlo, puede abrir el

navegador y simplemente buscar: “Comprar bit.coins”).

Monto: 750 USD

Mi dirección bit.coin (monedero BTC) es:

3C7UHLÑzCAw3X8kbqTw49352v73zQXDswjkTT

Una vez que yo reciba el aviso de que usted efectuó el pago, borraré el vídeo de inmediato, y se acabó, no

volverá nunca a saber de mí.

Tiene solo dos días (48 horas) para completar esta transacción.

Cuando Usted abra este mensaje de correo, recibiré una notificación y mi temporizador se pondrá en marcha.

Presentar una queja o denuncia no le va a servir de nada, ya que este mensaje no puede ser rastreado, al igual

que mi identificador de pagos.

Llevo años dedicándome a esto y creáme.. Nunca cometo errores.

Si advierto que ha mostrado este mensaje a cualquier otra persona, distribuiré inmediatamente su vídeo, tal

como se lo he indicado. El tiempo comienza a correr en este momento.

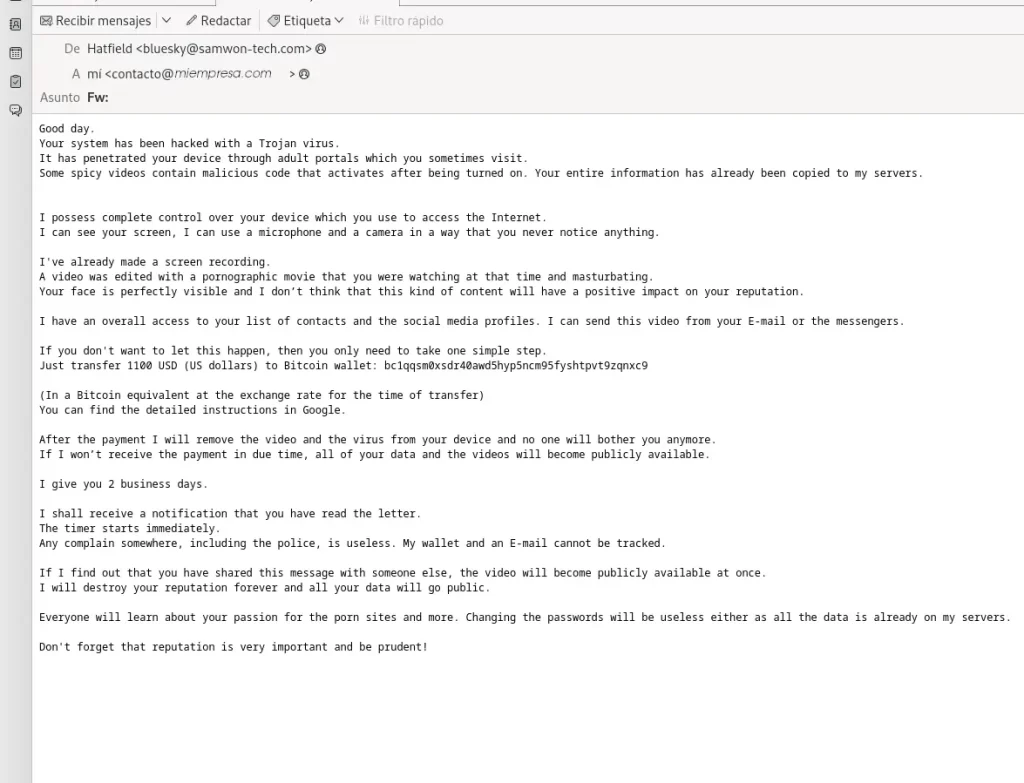

Good day.

Your system has been hacked with a Trojan virus.

It has penetrated your device through adult portals which you sometimes visit.

Some spicy videos contain malicious code that activates after being turned on. Your entire information has already been copied to my servers.

I possess complete control over your device which you use to access the Internet.

I can see your screen, I can use a microphone and a camera in a way that you never notice anything.

I’ve already made a screen recording.

A video was edited with a pornographic movie that you were watching at that time and masturbating.

Your face is perfectly visible and I don’t think that this kind of content will have a positive impact on your reputation.

I have an overall access to your list of contacts and the social media profiles. I can send this video from your E-mail or the messengers.

If you don’t want to let this happen, then you only need to take one simple step.

Just transfer 1100 USD (US dollars) to Bitcoin wallet: bc1qqsm0xsdr40awd5hyp5ASXJncm95fyshtpvt9zqnxc9

(In a Bitcoin equivalent at the exchange rate for the time of transfer)

You can find the detailed instructions in Google.

After the payment I will remove the video and the virus from your device and no one will bother you anymore.

If I won’t receive the payment in due time, all of your data and the videos will become publicly available.

I give you 2 business days.

I shall receive a notification that you have read the letter.

The timer starts immediately.

Any complain somewhere, including the police, is useless. My wallet and an E-mail cannot be tracked.

If I find out that you have shared this message with someone else, the video will become publicly available at once.

I will destroy your reputation forever and all your data will go public.

Everyone will learn about your passion for the porn sites and more. Changing the passwords will be useless either as all the data is already on my servers.

Don’t forget that reputation is very important and be prudent!

Cómo Protegerse del Email Spoofing:

- Verifica la Autenticidad: Siempre verifica la autenticidad de los correos electrónicos que recibes, especialmente si solicitan información confidencial o acciones urgentes. Comprueba la dirección de correo electrónico del remitente y busca señales de phishing, como errores de ortografía o gramática.

- Utiliza Soluciones de Seguridad: Instala software antivirus, antimalware y AntiSpam en tu dispositivo y manténlo actualizado. Estas herramientas pueden detectar y bloquear correos electrónicos de phishing y malware.

- No hagas Clic en Enlaces Sospechosos: Evita hacer clic en enlaces en correos electrónicos que te parezcan sospechosos. En su lugar, visita el sitio web de la empresa o institución directamente escribiendo la URL en tu navegador.

- Utiliza Autenticación de Dos Factores (2FA): Habilita la autenticación de dos factores siempre que sea posible. Esto agrega una capa adicional de seguridad a tus cuentas en línea.

- Educa a los Usuarios: Si estás a cargo de la seguridad de una empresa, educa a tus empleados sobre las amenazas de email spoofing y la importancia de la precaución en línea.

Utiliza Autenticación SPF y DKIM: Estas son tecnologías de autenticación de correo electrónico que ayudan a verificar la legitimidad de los mensajes enviados desde un dominio específico.

Mantén tus Sistemas Actualizados: Asegúrate de que tu software de correo electrónico y sistema operativo estén siempre actualizados, ya que las actualizaciones a menudo incluyen parches de seguridad importantes.

Sé Escéptico ante Solicitudes de Información Confidencial: Nunca proporciones información confidencial a través de correos electrónicos no solicitados. Siempre verifica la autenticidad de la solicitud.

Conclusión

El email spoofing es una amenaza seria en el mundo digital actual. Sin embargo, con el conocimiento y las precauciones adecuadas, puedes protegerte a ti mismo y a tu información contra estos ataques. Al mantener una actitud vigilante y aplicar las medidas de seguridad mencionadas, estarás un paso adelante en la protección contra el email spoofing.